美国服务器的TCP传输控制协议英文全称为:TransportControlProtocol,是面向连接的可靠的传送服务。美国服务器在传送数据时是分段进行的,主机交换数据必须建立一个会话,它用比特流通信,即美国服务器数据被作为无结构的字节流,通过每个TCP传输的字段指定顺序号,以获得可靠性。本文小编就来介绍一下美国服务器的TCP协议漏洞以及防御的方式。

针对TCP协议的攻击的基本原理:美国服务器TCP协议三次握手没有完成的时候,被请求端B一般都会重试并等待段时,这常常被用来进行DOS、Land攻击,一个特别打造的SYN包其原地址和目标地址都被设置成某一个服务器地址,此举将导致接收的美国服务器向它自己的地址发送SYN-ACK消息,结果该地址又发回ACK消息并创建一个空连接,每一个这样的连接都将保留直至超时。

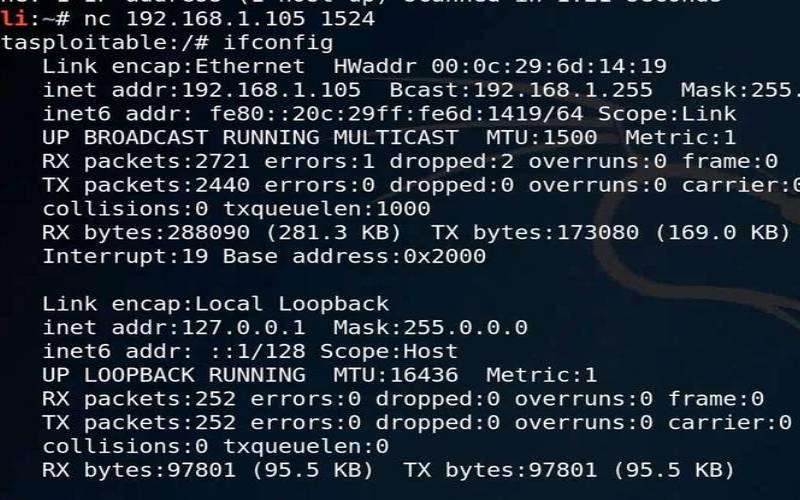

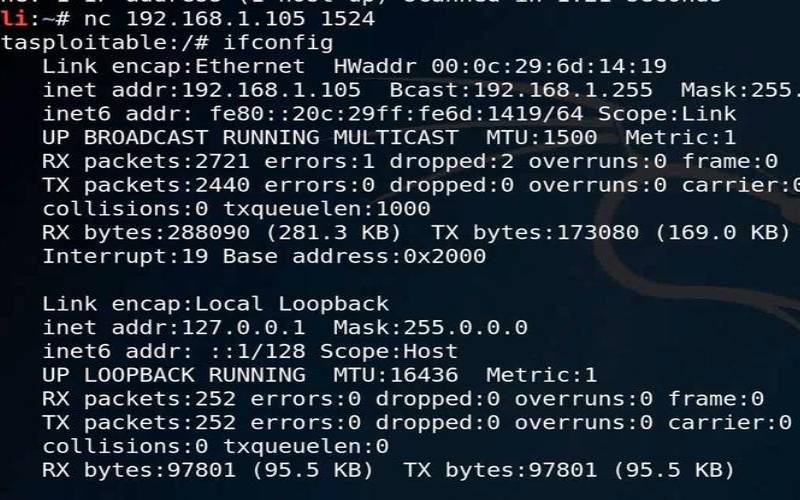

TCP协议是攻击者攻击方法的灵感,主要问题存在于美国服务器TCP的三次握手协议上,正常的TCP三次握手过程如下:

请求端A发送一个初始序号ISNa的SYN报文。

被请求端B收到报文后发送给A自己的初始序号ISNb,并将ISAT+1作为确认的报文。

A对报文进行确认,同时将ISNa+1,ISNb+1发送给B,TCP连接完成。

?一、攻击实现

在SYNFlood攻击中,黑客机器向受害美国服务器发送大量伪造源地址的TCPSYN报文,受害美国服务器分配必要的资源,然后向源地址返回SYN+ACK包,并等待源端返回ACK包。由于源地址是伪造的,所以源端永远都不会返回ACK报文,受害美国服务器继续发送SYN+ACK包,并将半连接放入端口的积压队列中。

虽然一般的美国服务器都有超时机制和默认的重传次数,但是由于端口的半连接队列的长度是有限的,如果不断地向受害美国服务器发送大量的TCPSYN报文,半连接队列就会很快填满,美国服务器拒绝新的连接,将导致该端口无法响应其他机器进行的连接请求,最终使受美国服务器的资源耗尽。

?二、防御方法

针对SYNFlood的攻击防范措施主要有两种,通过美国服务器防火墙、路由器等过滤网关防护,以及通过加固TCP/IP协议栈防范。

网关防护的主要技术有SYN-cookie技术和基于监控的源地址状态、缩短SYNTimeout时间。SYN-cookie技术实现了无状态的握手,避免了SYNFlood的资源消耗。基于监控的源地址状态技术能够对每一个连接美国服务器的IP地址的状态进行监控,主动采取措施避免SYNFlood攻击的影响。

为防范SYN攻击,美国服务器Windows系统的TCP/IP协议内嵌了Synat-tackprotect机制。Synat-tackprotect机制是通过关闭某些socket选项,增加额外的连接指示和成少超时时间,使美国服务器系统能处理更多的SYN连接,以达到防范SYN攻击的目的。

当Synat-tackprotectt值为0或不设置时,系统不受Synat-tackprotect保护。当Synat-tackprotect值为1时,美国服务器系统通过减少重传次数和延迟未连接时路由缓冲项防范SYN攻击。

对于个人美国服务器用户而言,可使用一些第三方的个人防火墙,对于企美国服务器业用户,购买企业级防火墙硬件,都可有效地防范针对美国TCP三次握手的拒绝式服务攻击。

现在梦飞科技合作的美国VM机房的美国服务器所有配置都免费赠送防御值,可以有效防护网站的安全,以下是部分配置介绍:

梦飞科技已与全球多个国家的顶级数据中心达成战略合作关系,为互联网外贸行业、金融行业、IOT行业、游戏行业、直播行业、电商行业等企业客户等提供一站式安全解决方案。持续关注梦飞科技官网,获取更多IDC资讯!

本文来源:服务器百科--美国服务器端口(图片服务器漏洞)

本文地址:https://www.idcbaba.com/cloudbk/1540.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 1919100645@qq.com 举报,一经查实,本站将立刻删除。